250 milllions de données de Microsoft ont fuité : quelles conséquences ?

250 millions de données liées aux

services de Microsoft étaient en accès ouvert pendant un mois. Nous vous

expliquons les enjeux de la fuite.

Nouveau problème pour Microsoft : plus tôt dans le mois, elle révélait une faille critique sur Windows 10, sans conséquence pour l’instant, suivi d’une autre sur son navigateur Internet Explorer.

Cette fois, des centaines de millions de données relatives à son

service client et à l’assistance technique de ses logiciels ont fuité.

L’entreprise américaine a depuis résolu le problème et a rendu son enquête interne publique ce mercredi 22 janvier 2020.Que s’est-il passé ?

Le 31 décembre, le chercheur en cyber-sécurité Bob Diachenko a découvert la fuite. Avec son équipe de Comparitech, il a immédiatement contacté Microsoft. Dès le lendemain, les équipes de l’entreprise américaine avaient stoppé la fuite. Elles ont ensuite lancé une enquête interne pour évaluer les dégâts qu’auraient pu engendrer la fuite. Les auteurs y précisent que les données sont restées en clair pendant près d’un mois, du 5 au 31 décembre.De nombreux chercheurs, indépendants ou rattachés à des entreprises comme Bob Diachenko, scannent le web à la recherche de ce type de fuite. Celle de Microsoft est malheureusement commune et concerne un type de serveur particulier, les ElasticSearch. Ce sont des serveurs très utilisés pour les applications cloud, et donc connectés à Internet. Quand ils sont bien configurés, ces serveurs requièrent un ou plusieurs moyens d’authentification (des mots de passe ou des systèmes plus élaborés) pour autoriser l’accès aux données qu’ils contiennent.Accessible par n’importe qui, depuis un navigateur web

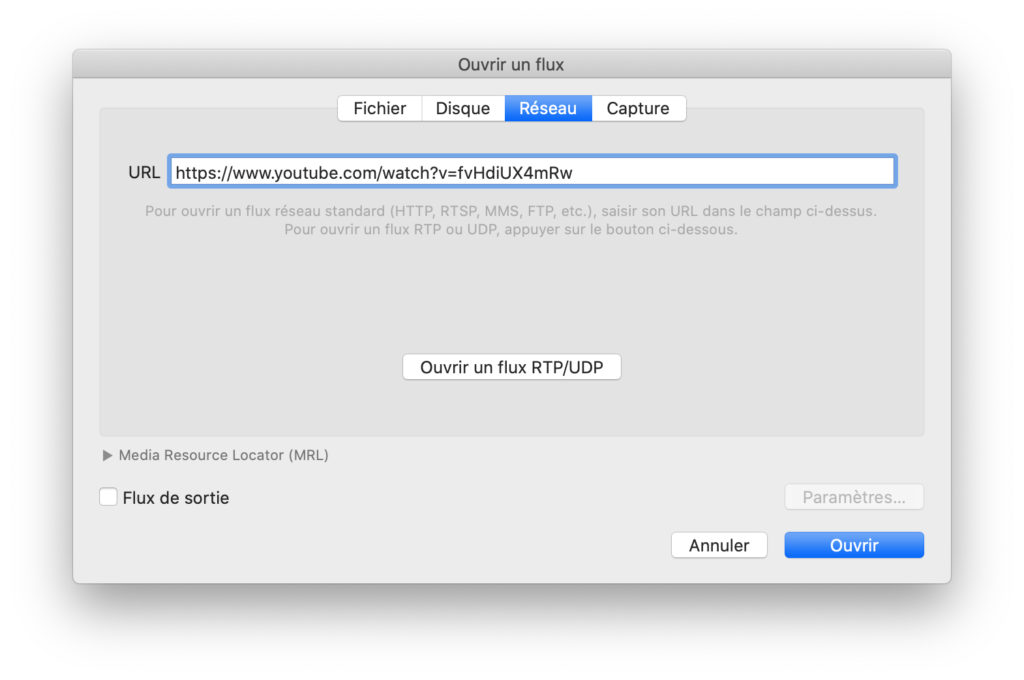

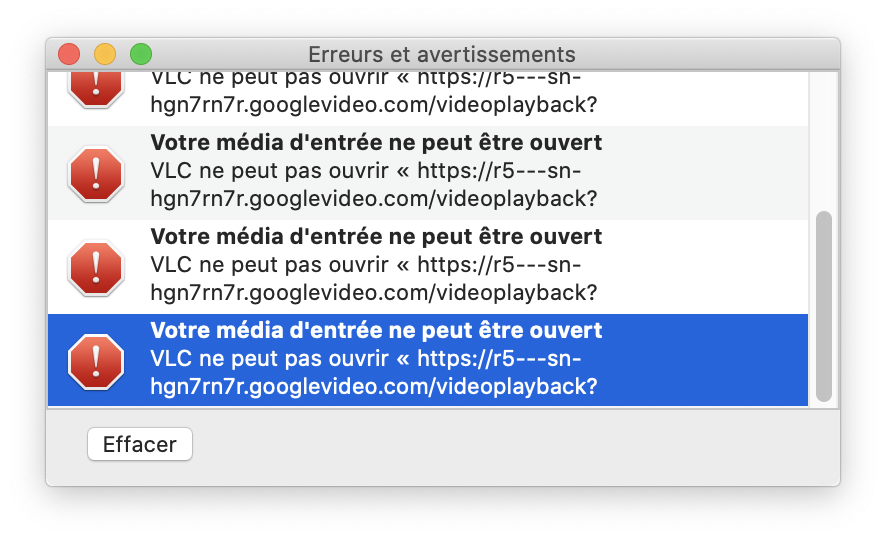

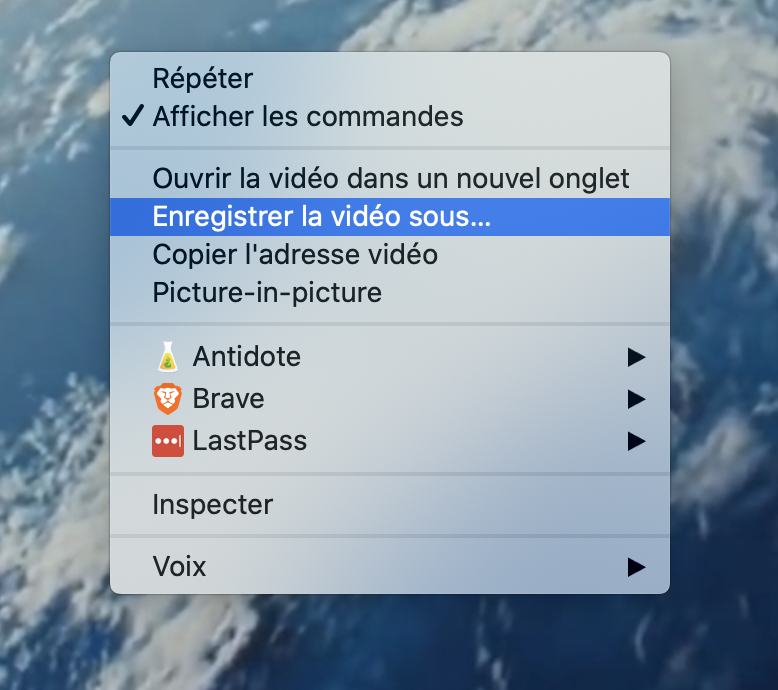

Mais quand la configuration n’a pas été faite correctement, les serveurs restent ouverts à la vue de qui tombera dessus. Toute personne disposant de l’adresse de ces serveurs n’a plus qu’à l’entrer sur un navigateur (comme Chrome ou Firefox) pour accéder à leur contenu. Microsoft précise que c’est une mise à jour du système de sécurité de leurs bases de données qui a reconfiguré les paramètres et exposé les données.

Quelles données étaient exposées ?

Bob Diachenko a trouvé cinq serveurs ElasticSearch, qui contenaient chacun une copie en apparence similaire des 250 millions d’enregistrements. Ces données sont étalées sur 14 ans, de 2005 à décembre 2019, et la fuite touche des clients situés dans le monde entier.D’après le chercheur, la majorité des données les plus sensibles -comme les adresses emails, les numéros de contrat ou les informations de paiement- étaient tronquées, et n’auraient pas pu être utilisées.

Mais d’autres données étaient parfaitement lisibles. Comparitech en fait la liste : adresses emails des clients, adresses IP, localisation, emails d’agents du service client de Microsoft, numéros de dossier accompagnés de remarques et de leur statut, et enfin des notes internes étiquetées comme confidentielles.

Quels sont les risques si une personne malveillante met la main sur ces données ?

Dans son communiqué, Microsoft indique ne pas avoir identifié d’utilisation malveillante de la fuite. Mais ce type de données peut servir à des arnaqueurs. De façon routinière, les arnaqueurs se font passer pour des représentants de Microsoft auprès des centaines de millions de clients du géant américain. Leurs objectifs : récolter auprès des victimes des informations sensibles, ou prendre contrôle de leurs systèmes via des logiciels de bureaux à distance, couramment utilisés dans les opérations de maintenance.Plus les arnaqueurs auront de données à disposition (le numéro de dossier d’un problème par exemple), plus leur usurpation d’identité sera convaincante, et plus les victimes baisseront leur garde.

À juste titre, Comparitech rappelle que les services d’assistance technique de Microsoft ne contactent jamais leurs clients en premier. De même, ils ne demanderont jamais ni de communiquer vos mots de passe, ni d’installer des logiciels de bureau à distance.

Suis-je concerné ?

Microsoft affirme qu’il a commencé à contacter les clients concernés par la fuite, qui peuvent être des entreprises comme des personnes. En Europe, il s’agit tout simplement d’une obligation légale, et vous devriez donc être contacté si vos données ont été exposées.Plus généralement, des outils comme Have I Been Pwned ? permettent de vérifier si vos informations ont fait partie d’une fuite ou de l’exploitation d’une faille, simplement en indiquant votre adresse email.

REF.: