Microsoft annonce une nouvelle fonctionnalité "Hardware-enforced Stack Protection"

Sécurité : La nouvelle

fonctionnalité "Hardware-enforced Stack Protection" est en cours de

développement, et un aperçu préliminaire est disponible dans les

versions preview de Windows 10 Insider (Fast Ring).

Microsoft a annoncé une nouvelle fonctionnalité de sécurité pour le système d'exploitation Windows. Nommée "Hardware-enforced Stack Protection" (protection materielle de la pile), cette fonction permet aux applications d'utiliser le matériel du processeur pour protéger leur code tout en s'exécutant dans la mémoire du processeur.

Comme son nom l'indique, son rôle principal est de protéger la pile (mémoire), c’est à dire l’emplacement où le code d'une application est stocké pendant l'exécution. Hardware-enforced Stack Protection fonctionne en appliquant une gestion stricte de la pile de mémoire grâce à l'utilisation d'une combinaison entre le matériel CPU moderne et les piles cachées (shadow stack). Le terme piles cachées est nouveau et fait référence à des copies du flux d'exécution prévu d'un programme (également appelé ordre d'exécution du code).

La nouvelle fonctionnalité Hardware-enforced Stack Protection prévoit d'utiliser les fonctions de sécurité matérielles des processeurs modernes pour conserver une copie de la pile cachée de l'application, soit le flux d'exécution de code prévu dans un environnement sécurisé par le matériel. Microsoft affirme que cela empêchera les logiciels malveillants de pirater le code d'une application en exploitant les bugs de mémoire courants tels que les dépassements de tampon, les pointeurs ou les variables non initialisées – tous connus pour permettre aux attaquants de détourner le flux d'exécution de code normal d'une application. Toutes les modifications qui ne correspondent pas aux instructions de la pile cachée sont ignorées, arrêtant efficacement toutes les tentatives d'exploitation.

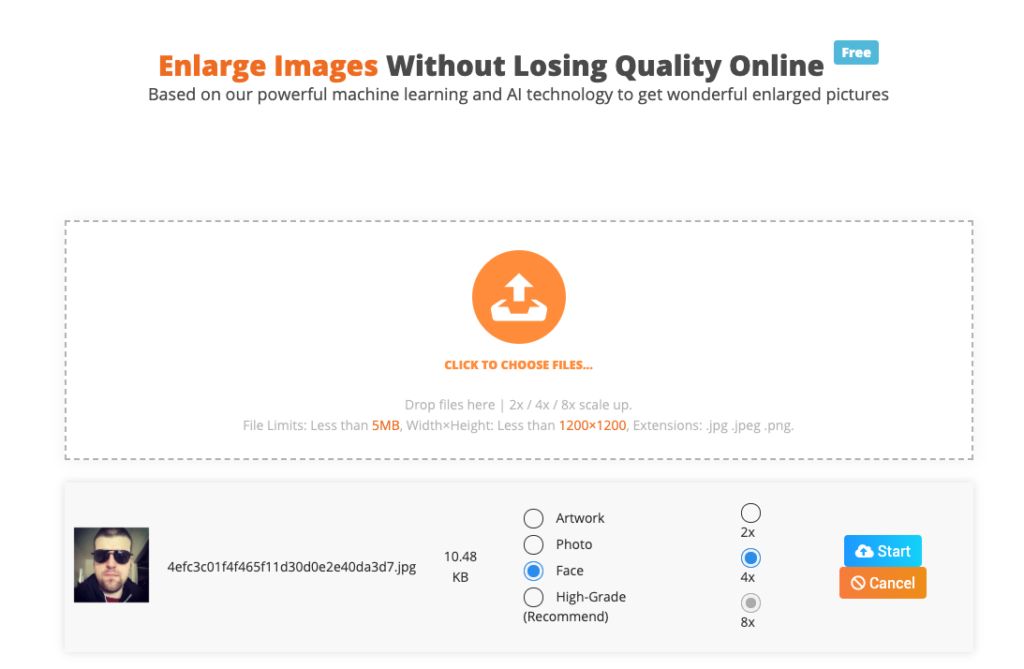

Disponible pour Windows 10 Insider fast ring

Selon Hari Pulapaka, responsable du Microsoft Windows Kernel Group, la nouvelle fonctionnalité en est à ses débuts et est toujours en cours de développement. Microsoft a publié aujourd'hui une première version de la fonction Hardware-enforced Stack Protection pour les versions preview Windows 10 Insider (Fast Ring).Les développeurs peuvent utiliser les versions preview de Windows 10 Insider pour tester leurs applications avec la nouvelle protection et voir comment celles-ci fonctionnent et si des problèmes surviennent.

« Afin de recevoir une protection de pile renforcée par le matériel sur votre application, il existe un nouvel indicateur qui définit un bit dans l'en-tête PE afin de demander la protection du noyau pour l'exécutable », explique Pulapaka dans un article de blog. « Si l'application utilise cet indicateur et s'exécute sur une version prise en charge de Windows et du matériel compatible, le noyau conservera des instantanés de la pile cachée tout au long de l'exécution du programme », ajoute le responsable chez Microsoft.

Actuellement, la fonctionnalité Hardware-enforced Stack Protection ne fonctionne que sur les chipsets qui prennent en charge les instructions de la technologie de contrôle de flux d'Intel (CET), qui à leur tour prennent en charge le mécanisme de piles cachées. Si un ordinateur fonctionne sur un ancien matériel et ne prend pas en charge les piles cachées, Pulapaka explique que Windows ignorerait simplement le bit PE qui active la fonctionnalité, et le programme fonctionnera comme il le fait maintenant.

L'avenir du matériel Microsoft

Cette nouvelle fonctionnalité est la dernière fonctionnalité de sécurité de Microsoft qui est étroitement intégrée au matériel sous-jacent. L'année dernière, Microsoft a annoncé un nouveau projet appelé "Secured-core PC ", qui est un nouveau type de marque pour PC et ordinateurs portables dans lequel le système d'exploitation Windows est étroitement intégré au matériel sous-jacent, offrant une protection accrue aux utilisateurs d'entreprise.Mais selon Pulapaka, ce n'est que le début, et la firme de Redmond prévoit d'ajouter d’autres fonctionnalités similaires qui intègrent le système d'exploitation Windows avec le matériel sous-jacent pour plus de sécurité. « Nous explorons actuellement les fonctionnalités de sécurité avec une intégration matérielle approfondie pour élever davantage la barre contre les attaques », a déclaré Pulapaka. « En intégrant profondément Windows et son noyau au matériel, nous rendons difficile et coûteux pour les attaquants le montage d'attaques à grande échelle. »

Source : ZDNet.com