La confidentialité en danger chez Replika, Calm, Headspace et d’autres

Ces plateformes, avec lesquelles les utilisateurs échangent d’importantes quantités de données personnelles, interrogent côté sécurité.

- Des apps de santé mentale sont épinglées car elles collectent et revendent vos données personnelles

- Mozilla, qui les a comparées, n’a trouvé que peu de plateformes respectueuses de la vie privée

- Mieux vaut contacter un professionnel pour obtenir des conseils

Replika, Calm et Headspace comptent parmi les apps qui respectent le moins bien votre vie privée, selon un nouveau classement réalisé par la Mozilla Foundation. Celui-ci s’est avant tout intéressé à analyser les plateformes liées au bien-être et à la santé mentale et à leur promesse en matière de confidentialité, certes obligatoire mais rarement proche des attentes du public. On pourrait même dire que dans le cas de Replika, vos données sont tout simplement vendues à des annonceurs. Rien que ça.

Rappelons tout de même que l’app, qui a d’ailleurs pu faire polémique très récemment en France, traite de sujets très personnels avec ses utilisateurs. Ceux-ci font en effet de l’intelligence artificielle leur “amie”, afin tantôt de combler leur solitude, tantôt de passer le temps ou encore de recevoir des conseils pour lutter contre la déprime.

Les apps les plus fiables ne sont pas les plus connues

Selon Mozilla, il est ainsi plutôt risqué, encore aujourd’hui, de confier vos petits secrets à la plupart des apps qui vous le proposent. Il en existe cependant quelques-unes qui dont plutôt bien le travail, sans vous exposer à de potentielles fuites très gênantes. C’est notamment le cas de PTSD Coach, qui permet d’aider les patients victimes de stress post-traumatique. Éditée par le United States Department of Veterans Affairs (département des Anciens combattants des États-Unis), cette plateforme ne demande même pas l’e-mail de l’utilisateur lorsque celui-ci doit se connecter.

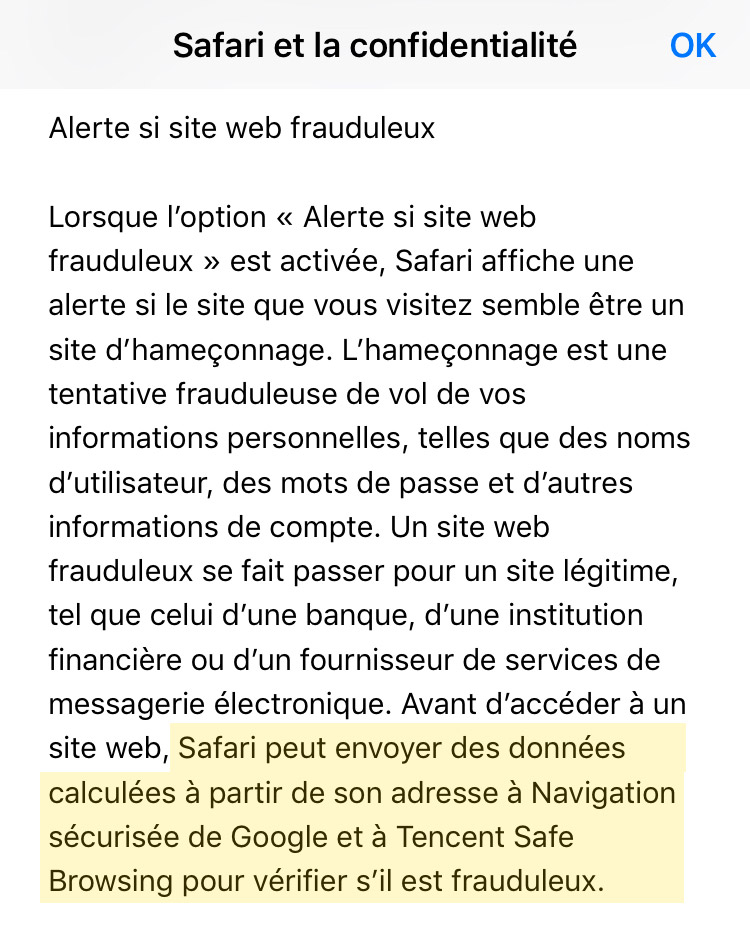

Headspace, en revanche, fait clairement figure de mauvais élève ici. Ceci se confirme de toute manière avec les étiquettes de confidentialité sur l’App Store, qui sont obligatoires pour indiquer à ceux qui installent l’app quelles données celle-ci collecte. On y apprend qu’ici, les informations relatives à leur santé et à leur activité physique sont par exemple liées à leur identité.

© Mozilla Foundation

Comment se faire aider ?

Aujourd’hui, en 2023, la santé mentale reste d’actualité et, grâce aux réseaux sociaux, de nombreuses prises de conscience donnent de l’ampleur au phénomène. Pour se faire aider, il est avant tout conseillé de prendre rendez-vous avec un spécialiste : psychologue, psychothérapeute ou psychiatre. Des apps dédiées permettent de réserver un créneau en France, comme Livi ou Doctolib.

Bientôt, il se murmure qu’Apple pourrait aussi proposer une nouvelle app avec iOS 17. Il s’agirait d’une sorte de journal intime, dont la tenue pourrait réduire l’anxiété. Mais là aussi, il sera question de données personnelles : gageons que la firme à la pomme saura respecter ses engagements en faveur de leur protection cette fois-ci.

REF.: https://www.iphon.fr/post/confidentialite-danger-replika-calm-headspace-autres