Le mot de passe est une technique archaïque qu’il faudrait supprimer, car bien trop vulnérable. En attendant d’avoir une nouvelle technologie à disposition, la meilleure solution est d’activer un second facteur d’authentification.

Si vous passez la moitié de votre vie sur Internet, certains vous l’auront peut-être déjà dit, mais il faut A-B-S-O-L-U-M-E-N-T passer à la double authentification, cette technique qui consiste à valider un mot de passe par exemple par l’envoi d’un code par SMS ou par une clé de sécurité. Pourquoi ? Parce que de nos jours, un mot de passe n’est plus suffisant pour sécuriser l’accès à un service en ligne.Les pirates ont des dizaines de techniques à leur disposition pour pénétrer dans vos comptes personnels. Ils peuvent vous envoyer des faux emails pour vous inciter à saisir vos identifiants dans de faux formulaires. Ils peuvent aussi tenter de les intercepter quand vous êtes connectés au travers d’un hotspot Wi-Fi public mal sécurisé. Ou alors, ils vont peut-être vous envoyer un cheval de Troie planqué dans une application Android.

Fuites de données à gogo

Les pirates peuvent aussi voler votre mot de passe directement dans les serveurs mal protégés de votre fournisseur de service. Les utilisateurs de Yahoo le savent bien. L’année dernière, le portail a révélé qu’il s’est fait subtiliser l’ensemble des 3 milliards de comptes qu’il gérait en 2013. Et il suffit de consulter le site haveibeenpwned.com pour constater que le vol d’identifiants est devenu une pratique courante. Le site référence presque 5 milliards d’identifiants volés sur 277 sites, celui de Yahoo n’étant pas compris. Ça donne le vertige.

Certains vous diront probablement que la double authentification est compliquée et pas très pratique. C’est vrai, car utiliser un second facteur ralentit nécessairement le processus de connexion. Mais ce que l’on perd en confort, on le gagne largement en sécurité. Par ailleurs, vous n’êtes pas obligé d’avoir la double authentification du sol au plafond. Vous pouvez vous contenter de la mettre en œuvre pour les services les plus critiques.

La messagerie, le cloud et les réseaux sociaux en priorité

Les premiers comptes à protéger sont les comptes email qui sont généralement utilisés en dernier recours pour réinitialiser les mots de passe sur vos autres services. Un pirate qui arrive à compromettre un compte email peut, du coup, accéder à d’autres ressources. Parmi les comptes qu’il faut également protéger en priorité figurent les comptes de réseaux sociaux et les comptes cloud, pour éviter respectivement l’usurpation d’identité et la fuite de données. Enfin, il serait également bien d’activer la double authentification pour les services bancaires en ligne, quand cela est possible.Mais alors comment faire ? Cela dépend du fournisseur, car c’est à lui de rendre son service interopérable avec les différentes solutions du marché. Un bon conseil : si votre fournisseur de messagerie ne propose pas ce type d’option, allez voir ailleurs. Les grandes marques du web, de leur côté, proposent toutes une ou plusieurs méthodes de double authentification. L’une des plus simples à mettre en œuvre est celle du code à usage unique. A chaque connexion, l’utilisateur rentre son mot de passe et reçoit ensuite, par un autre moyen, un code qui fonctionnera qu’une seule fois.

Pour les services Google, il faut utiliser l’application mobile Google Authenticator. Pour les services Microsoft, c’est – vous avez deviné ? – Microsoft Authenticator. Ces applis doivent au préalable être associées au compte, par le scan d’un QR code par exemple. Elles génèrent ensuite à intervalles réguliers des codes à utiliser. Ce système est appelé « TOTP », pour « time-based one time password ».

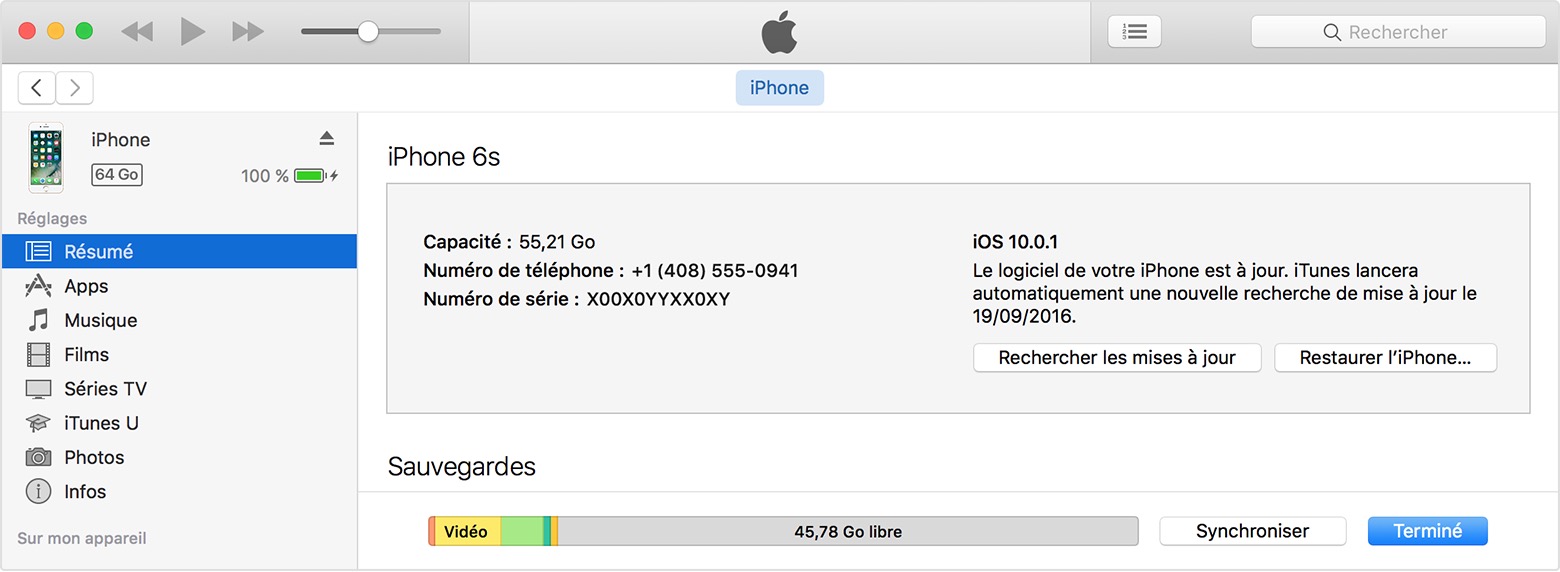

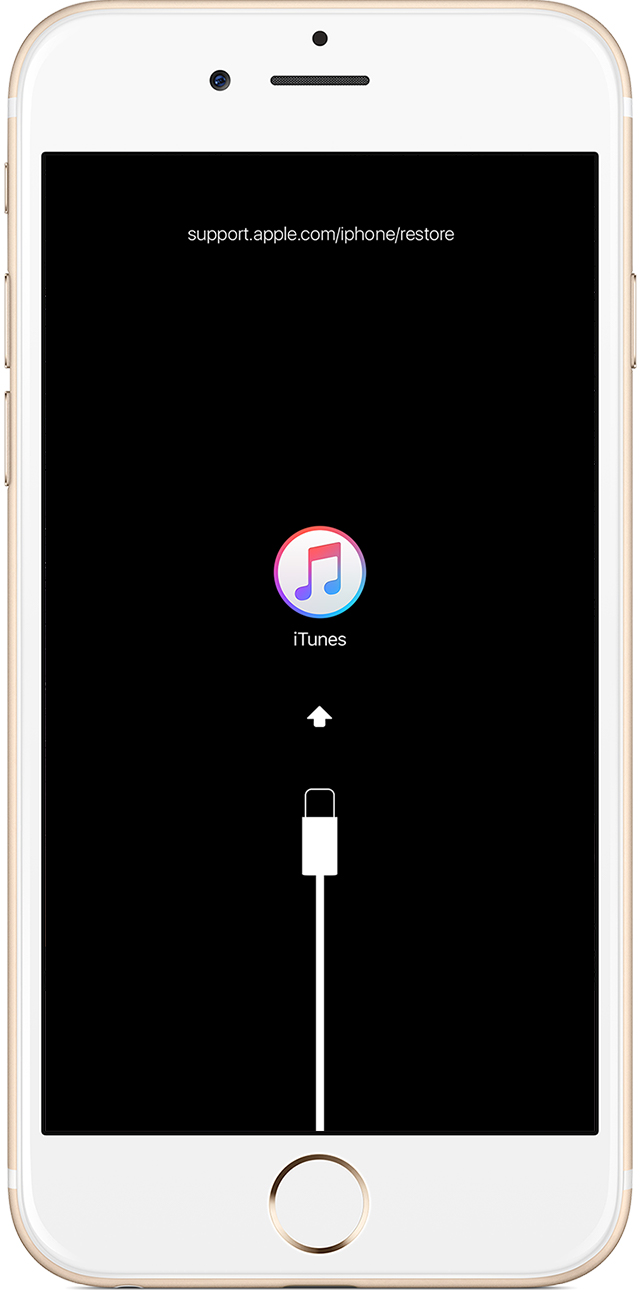

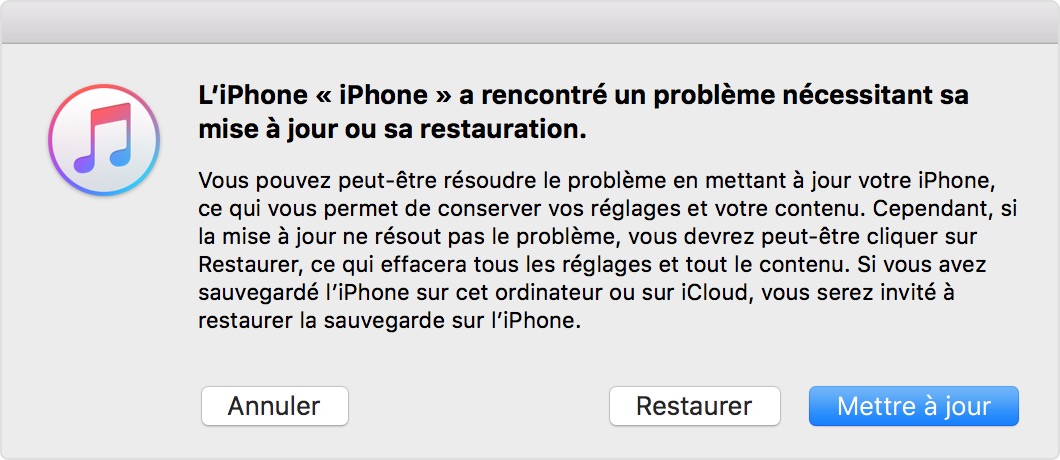

Chez Apple, en revanche, pas besoin d’application, l’appareil mobile suffit (iPhone, iPad). A chaque tentative de connexion sur iCloud ou Apple ID, l’utilisateur reçoit directement par le système iOS un code à usage unique.

De son côté, Twitter s’appuie sur son application mobile pour envoyer à l’utilisateur un code de ce type. Et chez Facebook, plusieurs options de double authentification sont à disposition. Outre l’application de codes à usage unique, le réseau social propose de recevoir un code par SMS ou de connecter une clé de sécurité.

Ce dernier cas est un peu la méthode ultime de la double authentification. L’acteur le plus connu dans ce domaine est Yubico qui dispose de toute une gamme de clés de sécurité. Elles proposent plusieurs méthodes comme les codes à usage unique TOTP ou le standard U2F. Mais il y a aussi d’autres fournisseurs comme Neowave ou Key-ID. A vous de choisir.

REF.: