eBay scanne les ports des ordinateurs des visiteurs à la recherche de programmes d'accès à distance;

Lorsqu'ils accèdent à son site Web

Le , par Stan AdkensCela se produit lorsque les visiteurs entrent sur la page ebay.com. À cet instant, un script est exécuté qui effectue une analyse du port local des ordinateurs du visiteur. Il vise à détecter les applications d'assistance et d'accès à distance. Beaucoup de ces ports qu'il scanne sont liés à des outils d'accès à distance comme le bureau à distance de Windows, VNC, TeamViewer, Ammy Admin et autres. Au total, il effectue un balayage de 14 ports différents lorsqu'un utilisateur se connecte au site Web.

Jack Rhysider de DarkNetDiaries est l’un de ceux qui ont partagé l’histoire pour la première. « Le site Web scanne le port de mon ordinateur portable, contourne mon pare-feu et le fait depuis/vers le navigateur. Il a examiné 14 ports », a-t-il écrit dans un tweet. Ce scan est effectué par un script check.js sur eBay.com qui tente de se connecter aux 14 ports.

Le développeur de logiciel Dan Nemec a confirmé la nouvelle sur son blog le dimanche dernier après avoir fait des vérifications. Il a également confirmé le script utilisé par eBay pour tenter de détecter les activités frauduleuses sur sa plateforme à partir des ordinateurs qui s’y connectent.

« Il s'agit d'une technique ingénieuse, voire insidieuse, qui permet aux potentiels scanners de port de se glisser directement dans un réseau interne et de le scanner en utilisant le JavaScript dans le contexte du navigateur », a écrit Nemec. « Soit dit en passant, c'est quelque chose qu'une extension de navigateur pourrait bloquer, mais la société qui se cache derrière le scanner de ports utilise des techniques pour empêcher le blocage généralisé de ses trackers », a-t-il ajouté.

Les 14 ports différents qui sont scannés, ainsi que les programmes associés et la chaîne de référence eBay, sont énumérés dans le tableau ci-dessous :

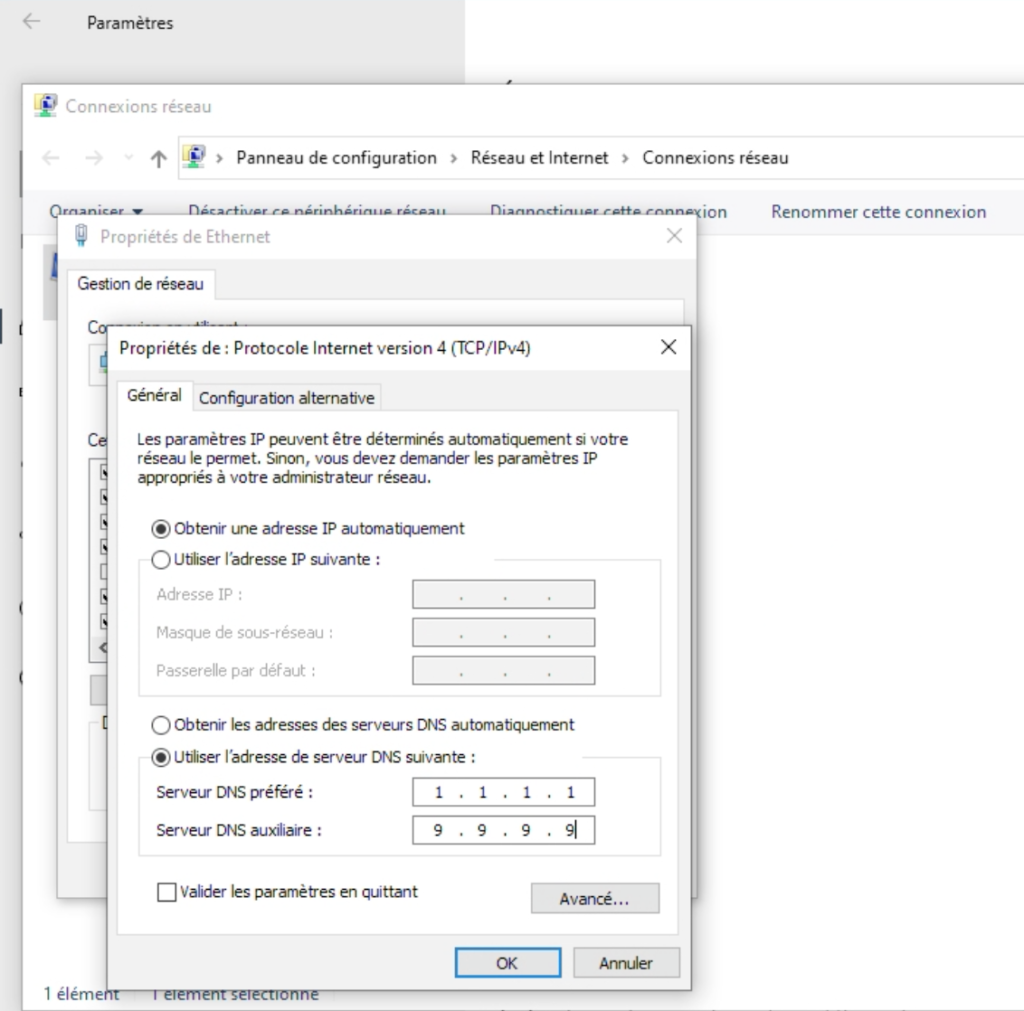

Comme nous le voyons, les chercheurs en sécurité qui ont fait des analyses n'ont pas trouvé la véritable cible du port 63333. Le script effectue ces analyses en utilisant des WebSockets pour se connecter à 127.0.0.1, qui est l'ordinateur local, sur le port spécifié. Les chercheurs indiquent également que le scan du port se produit sous Windows, mais pas lorsque l'on navigue depuis Linux. Il en est ainsi puisque tous les programmes analysés sont tous des outils d'accès à distance de Windows.

Détecter des achats frauduleux

En théorie, ce genre de balayage pourrait être utilisé pour la diffusion de publicités, la prise d'empreintes digitales ou la protection contre la fraude. Mais comme l’analyse de port ne cherche que les programmes d'accès ou d’assistance à distance de Windows, il est très probablement fait pour vérifier les ordinateurs compromis utilisés pour faire des achats frauduleux sur eBay.

Ce n'est pas la première fois qu'une telle chose se produit. En d'autres occasions en 2016, les chercheurs ont détecté des équipements d'utilisateurs qui ont été frauduleusement contrôlés par TeamViewer et qui ont été utilisés pour acheter sur eBay. Comme de nombreux utilisateurs d'eBay utilisent des cookies pour se connecter automatiquement au site Web, les attaquants ont pu contrôler l'ordinateur à distance et accéder à eBay pour effectuer des achats.

À l’époque, des attaquants avaient pris le contrôle des ordinateurs via TeamViewer et ont ensuite utilisé le compte PayPal des victimes pour voler de l'argent ou faire des achats en ligne. Pour aggraver les choses, certaines de ces victimes avaient affirmé que ces attaques se sont produites alors même qu'elles utilisaient une authentification à doubles facteurs, ce qui devrait pouvoir prévenir ce type d'attaques.

Une personne a créé un tableur pour garder trace de toutes les attaques signalées, avec les commentaires des victimes. Selon les commentaires, plusieurs des attaques faisaient référence à eBay. De nombreuses personnes avaient pensé que Teamviewer avait été piraté, mais la société était catégorique sur le fait qu'elle n'a pas été compromise de quelque façon que ce soit.

Dan Nemec a fait un lien entre le script d’eBay et un produit de détection des fraudes appelé ThreatMetrix qui appartient à LexisNexis. Dans le cadre de la description de ThreatMetrix, il a expliqué la manière dont le produit détecte et protège les sites contre les chevaux de Troie d'accès à distance (RAT).

« La protection contre les logiciels malveillants aide les entreprises à réduire les risques en étant protégées contre le Man-In-The-Browser (MITB), le cheval de Troie d'accès à distance (RAT), les attaques de bots à haute vitesse/fréquence, les attaques lentes et à faible vitesse imitant le comportement légitime des clients, les logiciels de rançon, les tentatives d'enregistrement de clés, etc. », d’après la page Web du produit ThreatMetrix.

Bien que l'objectif d'eBay soit de prévenir les achats frauduleux, comme nous le voyons, il s'agit toujours d'une intrusion pour les utilisateurs. C'est un problème que beaucoup peuvent considérer comme une perte de vie privée, et ne souhaiteraient pas voir se produire lorsqu'ils visitent un site Web.

Selon une étude menée un peu plus tôt cette année par le fournisseur de sécurité informatique Positive Technologies, 97 % des entreprises participantes présentent des signes d'activité suspecte dans leur trafic réseau et 81 % des entreprises de l'échantillon exhibent des activités malveillantes. Parmi les activités de réseau suspectes révélées dans la recherche, il y a la dissimulation de trafic, le tunnelage VPN, les connexions au réseau anonyme Tor et le proxy réseau. Quelque 67 % des entreprises autorisent l'utilisation de logiciels d'accès à distance, tels que RAdmin, TeamViewer et Ammyy Admin, qui peuvent également être compromis par des attaquants pour se déplacer sur le réseau tout en restant non détectés par les outils de sécurité, indique le rapport.

Selon Nemec, eBay n’est pas le seul à utiliser ce type de contrôles de sécurité pour s’assurer que l’ordinateur de la cible n’est pas utilisé à des fins malveillantes. Cette position est soutenue par un commentateur : « Le check.cs est utilisé conjointement avec snare.js, et eBay n'est pas le seul à l'utiliser. Je sais pertinemment que l'application Virtual Numbers de la Citi Bank l'utilise. Il semblerait que de nombreux (la plupart ?) sites de jeu et de commerce l'utilisent également », a-t-il écrit. « Où cela va-t-il finir ? Chaque commerçant pourrait s'en servir comme justification », a ajouté un autre commentateur. Qu’en pensez-vous ?

Sources. : Twitter, Dan Nemec