Notre

vision du cancer a

beaucoup changé au cours des dernières années.Alors qu’on a longtemps

perçu le cancer comme une maladie foudrouyante qui apparaît du jour au

lendemain,on sait maintenant qu’il s’agit plutôt d’une maladie

chronique,qui requiert dans la plupart des cas plusieurs décennies pour

parvenir a un stade clinique.

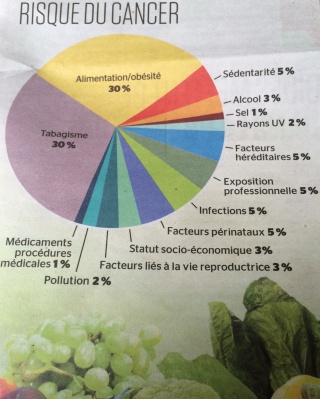

Les facteurs de risque du cancer:

Donc

l’alimentation représente 30% avec le

tabac ,les même risques.Vous savez quoi faire pour corriger ces 2 problêmes!

Le tabac : on arrête,avec la technique au laser ou par hypnose,ça marche !

L’alimentation: Ça prend des aliments frais non

rafinés ou transformés le moins possible.Juste la cuisson c’est un

facteur important, car la cuisson devrait être lente et a moyenne

température sur votre poele.

Manger des fibres: comme les fruits et légumes.

Aliments: acheter et consommer de l’

huile d’olive extra-vierge pressé a froid,

manger du

poisson tel que le

saumon,truite arc-en-ciel de culture,ou l’

omble chevalier(artic char).Le saumon est celui qui contient le plus concentré en oméga.

Le thé vert est recommandé.

Le café est recommandé,on peut prendre de 3 a 5 tasse par jour.

Faut avoir un sang alcalin et non acide;ce que

les sucres et les aliments rafinés nous donne.C’est ce qui mène a des

maladies suite a la détérioration de votre ADN , qui sera

endommagé.Juste en mangant des fibres contenu dans les fruits et

légumes.Les boissons gazeuses (avec acide phosphorique et ses sucres

comme l’ Aspartame/Nutrasweet)vont acidifier votre sang.Le Coke peut

vous rendre leucémique en détruisant vos globules rouge.

Ne pas prendre des aliments light ou léger:

Car il y a plus de sucre chimique(la famille des syrop de fructose)

dedans et des émulsifiants pour rendre la texture de l’aliment Light

plus solide et homogène,sinon le plat rafiné serait trop liquide.Par

exemple une canette de coke léger ,représente 2 canettes de coke normale

,avec tout les additifs qu’il y on mit dedans,comme le nutrasweet,ce

sont tous des sucres que votre organisme digère en gras.Le problême

d’obésité et de crise cardiaque au USA n’est pas les gras trans,ni le

cholestérole,car il est légiféré et le monde mange moins gras,mais ce

sont la non légifération des sucres et la consommation des sucres comme

le nutrasweet dans les aliment léger.Alors il y a une gros problême de

diabète de type 2 maintenant aux USA.

Manger du Yogourt: Car il faut avoir une bonne

flore intestinale.Les bonnes bactéries de votre intestin vont nettoyer

les nombreux déchets de votre cerveau,lorsque en sommeil profond votre

organisme se régénaire et reconstitut votre ADN et élimine les déchets

de votre cerveau !L’intestin a un lien direct avec votre cerveau.

Boire de l’eau: 1 Litre/jour minimum.et non des boissons gazeuses.

Le vin,comme le

vin rouge Pinot Noir,est celui qui contient le plus d’antioxydant le resvératrol.Une coupe par jour.

Manger un peu de chocolat noir,

le vrai (en cacao)pas celui au lait,plein de sucre rafiné.C’est bon

pour le coeur.Évitez le sucre raffiné,le nutrasweet,mieux vaut le miel

et la cassonade.

Protéger la peau du soleil,car un cancer de la

peau arrive souvant 10 ans après que la peau ait été brûlé par les

rayons UV. (une bonne crème solaire 30 et plus)

Manger sans Sel,ni acheter des aliments salés;les cie en mettre déja trop !

Les suppléments alimentaire: prendre

seulement au besoin,mais surtout lorsque vos aliments ne sont pas du

fast food.Car en compensant une mauvaise alimentation en utilisant des

suppléments risque une synergie négative ,si vos aliments ne sont pas de

qualité pour diminuer le risque de cancer.

Faut prendre

calcium,Vit. E , Vit.C,surtout,mais avec parcimonie.Le ginkgo biloba

peut aider a regénérer les neuronnes,renforcer les fonctions cérébrales

et combattre la perte de mémoire.Souvent les suppléments de

calcium,calcifie les parois de vos artères surtout si le sel de table

fait de silice vous a érité les parois de vos artères.C’est ce qui crée

des obstructions et bloc vos vaisseaux ,créant

artériosclérose.L’artériosclérose s’accompagne très souvent de dépôts

lipidiques (cholestérol du cerveau,coeur,rein) sur la paroi interne des

artères.

___________________________

Les ennemis du cancer:(a mettre dans votre épicerie)

Les petits fruits: contre le cancer du sein,côlon.Le bleuet a le plus d’antioxydants.Ail,oignon,échalote,ciboulette,poireau : contre cancer du côlon,oesophage,estomac.Caroténoides,comme les carottes,tomates,choux violet : prostate,poumon,sein.Huile d’olive : sein,côlon.Thé vert : côlon,estomac.Éviter de le boire trop chaud. Les noix : Sein,côlon,prostate.Les graines et les grains :comme la graine de lin; contre le cancer du sein,côlon.Vin rouge : le côlon.L’alcool augmente les risques du cancer de la bouche,foie,sein. Soja: sein, et éviter les produits fait avec des concentrés de protéines de soja qui sont dépourvus d’isoflavone.Champignons : sein.Chocolat :côlon.un seul carré a plus de 2 fois de polyphénols qu’un verre de vin ou d’une tasse de thé vert.Crucifères,choux,brocoli,chou-fleur,radis,navet : poumon,vessie,prostate.Pêche,prune,poire,pomme : sein.Agrumes,comme l’orange,pamplemousse : estomac.Café : foie,sein,côlon,mélanome.

___________________________

Un élixir de vie : Simplement d’acheter un

extracteur a jus , et de mettre vos légumes / fruits ensemble pour faire

un bon anti-cancer.Parce que l’extracteur détruit l’enveloppe de la

cellule et vous expose les vitamines hydrosoluble ,que souvent on

détruit par la cuisson des aliments.

L’autre anti-cancer est

d’acheter un batte de baseball que vous donnez a votre enfant et il vous

frappera si vous rester trop sédentaire et n’ aller pas jouer dehors !

___________________________

Allergie: vous éviterez beaucoup d’allergie,si

vous faîtes tout ça;mais une bonne hygiène de votre corps et de vos

draps(les acariens),lingerie et plancher de votre maison ,vous évitera

bien des grippettes ,surtout si vous vous lavez les mains souvent.Le

plus important est de rajouter un peu de Javel dans votre savon a

vaiselle ainsi que celui pour le plancher;ça, ça tue les bactéries !

__________________________

* Pour éliminer Alzheimer,les problêmes d’anxiété tel que le TDAH,dépression,etc…Voici ce qu’il faut faire:

Manger naturel (comme ci-dessus).

Faire de la

lecture

Jouer d’un instrument de musique,pour exercer vos neuronnes.

Avoir un

sommeil profond;ça se produit seulement si

votre chambre est totalement noire(sans lumière,avec rideau noir,opaque a

la lumière)il faut 8 heures de sommeil pour entrer dans le sommeil

profond.C’est la, que les cellules de votre corps se régénère,surtout

celles du cerveau,car les déchets de vos neuronnes vont s’illiminer et

ne pourront former des plaques AMYLOÏDES, qui en viennet a produire la

maladie d’ Alzheimer.

Faire du sport,de l’exercise,comme si vous êtes

sédentaire et rester assis plus qu’une heure c’est pas bon.Faut de lever

et s’étirer,et si vous faîtes du sport,faire une course d’au moins 30

minutes ,ça c’est une bon exercise.Faire de la musculation avec des

poids et haltères.

_________________________

* Maladie mentale: Selon le National institut mental health,

50% de la population des USA souffre de maladie mentale,comme trouble de l’anxiété,TDAH,dépression,bipolaire, et meurent 10 ans plus jeune.

Cinq

personne sur 10 ,sur un conseil d’administration ont un problême non

traité de ADD(déficite d’attention),dépression,trouble d’anxiété et se

considère normal dans notre société.

Peu de mémoire et problême de concentration,indique que vous pouvez avoir

l’alzheimer dans 10 a 18 ans plus tard,si vous ne faîte rien.

* Se guérir en réparant son ADN:L’ADN représente seulement 4 % de votre code génétique,alors que le

96% restant est de l’ADN poubelle(ADN non codant),qui vit en symbiose avec.Mais cet

ADN peut se changer en empêchant sa détérioration.Donc, si

l’alimentation représente 30% avec le

tabac, les chance de lutter et vaincre les maladies cancéreuses,c’est 96% dans le cas des Super Gènes !!! Principalement

par le stress , votre alimentation et vos habitudes de vie = Tout ça

représente 96% de chance de recouvrer une santé de vos gènes !!! Cela

n’empêchera pas votre ADN(4% vrai ADN ) de se reproduire ,mais évitera

la reproduction de votre ADN défectueuse avec des erreurs de vos gènes

qui eux constitue votre ADN.Donc vous pouvez agir sur 96% de votre

génome; 96% de vos gènes poubelles sont modifiables.

Et ça ,simplement en contrôlant votre stress,votre alimentation et vos habitudes de vie(

grâce a l’épigénétique) !

De

nombreuses incertitudes subsistent autour des processus impliqués,

mais les chercheurs sont de plus en plus persuadés qu’ils jouent un rôle

important dans des pathologies comme le cancer, l’autisme ou la

maladie d’Alzheimer ou dans le vieillissement.

Si ont déroule la vrille d’ADN ,cela s’étendra sur entre 3 a 6 pieds de long ;alors prenez s’en bien soin.

Vous allez mourir juste parce que votre ADN mute et change ses gènes

par l’oxygène que vous respirez en formant des radicaux libre et par

l’effet du stress et de vos habitudes de vie strictement !

Si une

inflammation survient et devient chronique c’est que votre ADN a été mal

répliqué et que souvent arrive la maladie,le cancer. Une cellule qui

n’est plus capable d’effectuer efficacement les réparations des

dommages subis par son ADN,

peut entrer dans l’un des trois états suivants :

- un état de dormance irréversible, connu sous le nom de sénescence ;

- une mort par suicide cellulaire, également connue sous le nom d’apoptose ou mort cellulaire programmée ;

- une division cellulaire non contrôlée qui va conduire à la formation d’une tumeur cancéreuse.

L’un des exemples les plus remarquables de cette dimension

épigénétique fondamentale est le processus de méthylation par lequel

l’expression de notre ADN peut être profondément et définitivement

modifiée par des facteurs environnementaux, comme une modification de

notre mode de vie par exemple.

Parce que, le déséquilibre et l’inflammation sont vos plus grands ennemis.

– L’homéostasie garde tous nos systèmes physiologiques stable.

Quelles sont les causes de déséquilibre et d’inflammation:

1- stress

2- mauvaises habitudes de sommeil

3- Une mauvaise alimentation

4- L’inflammation chronique

Que faire :

– 8 heures de sommeil

– Ayez une alimentation saine et équilibrée

– Gérer les attentes (anxiété)

– L’inflammation aiguë est visible, comme lorsque vous vous faites une entorse de la cheville ou brûler la peau.

– A faible activité, l’inflammation chronique peut être tout aussi dangereux pour votre santé, sinon plus.

– L’inflammation chronique, à faible niveau peut déclencher la libération de cytokines, la mort cellulaire et la dégradation des tissus, et disfonctionnement des organes.

– L’inflammation chronique est l’une des conditions les plus dangereuse pour la santé et le bien-être.

* Pour lutter contre l’inflammation, vous devez:1- Eviter la sédentarité2- L’obésité3- stress4- Le manque d’hygiène (en particulier de la bouche et des gencives)

* Que faire :

1-

manger un régime qui combat l’inflammation (manger naturel, fibre,

l’huile d’olive, …) afin d’obtenir suffisamment de protéines, le

poisson se substituer à la viande rouge, en particulier en utilisant le

saumon ou le thon.

2- Avoir une bonne nuit de sommeil(de sommeil paradoxal profond,les déchets du cerveau sont éliminés, évitant Alzheimer) Pour le sommeil: faire une pièce sombre, cool et calme, éliminer les sources de bruit,garder votre esprit vraiment clair.

3- Gérer le stress

4- Garder une habitude de méditer (la méditation a effectivement des effets au niveau cellulaire et génétique)

* Les Bactéries:Vous vivez en symbiose avec des bactéries:Aussi,Tant et si bien qu’

à l’intérieur d’un corps humain, on dénombre environ 500 espèces de bactéries différentes !

En plus de celles qui vivent sur notre peau, nos bactéries logent principalement dans notre système digestif (bouche, œsophage, estomac, colon) ainsi que dans le vagin pour mesdames.

Ce sont tous ces organismes que l’on désigne généralement sous le terme poétique de « flore intestinale ».

Mais le terme est doublement trompeur : d’une part la flore

intestinale n’est pas limitée à l’intestin; d’autre part il ne s’agit

pas réellement d’une « flore » puisque les bactéries ne font pas partie

des plantes !

Nous en arrivons à la question qui fait

peur : combien y-a-t-il de bactéries qui logent tranquillement chez

nous ? Eh bien on estime qu’il y en a de l’ordre de 100 000 milliards !

Un si gros chiffre ne vous parle peut-être pas, alors sachez pour

comparaison que votre corps est composé d’environ 10 000 milliards de

cellules, soit 10 fois moins.

Oui, vous lisez bien :

il y a dans votre corps 10 fois plus de bactéries que de cellules de votre propre organisme. Une autre manière de le dire : puisque chaque bactérie est elle-même une unique cellule,

notre corps est fait à 90% de cellules qui ne nous appartiennent pas !

A l’heure où l’on essaye d’expliquer une grande partie de notre identité par des facteurs génétiques,

savoir que 99% des gènes de notre corps ne sont pas les nôtres a de quoi nous faire réfléchir sur cette notion d’identité. Nos bactéries sont une immense partie de ce qui nous définit biologiquement parlant ! On leur a même donné un nom :

le « microbiome ». S’il y a plus de 30% de changement dans le microbiote de l’intestin ,cela va probablement produire une maladie.Notre microbiome fait donc partie intégrante de notre identité biologique, au même titre que notre génome.Juste avant sa naissance, un nouveau-né ne possède pas de flore intestinale, et donc il n’appartient à aucun type

(entérotype).

Dès sa naissance il acquiert ses premières bactéries, et son type se stabilisera avec la diversification du régime alimentaire.

Mais on sait par exemple qu’il existe des différences en fonction du

type de naissance (voie basse ou césarienne) ou du fait que l’enfant

soit allaité ou pas.

Comment nourrir les bonnes bactéries de notre microbiote:En

générale,la nourriture préférée des microbes qui vivent dans notre

colon(gros intestin)ce sont des aliments qui restent coincés entre nos

dents quand ont mastique.Les aliments contenant des fibres insolubles

comme les artichauts ou les courgettes nourissent les bactéries.On les

appelle prébiotiques .Les études que quand on donne ces prébiotiques aux

patients ,sa flore intestinale se diversifie.C’est comme si l’on

mettait de l’engrais sur le terreau . Une grande diversité de nouvelles

plantes se met alors a pousser.Plus il y a d’espèces de microbes

différents,plus elles produisent de métabolites différents.Et plus

nutriments elles peuvent tirer de la nourriture ,mieux c’est . Plus

notre système immunitaire est sain,moins l’obésité progresse.