Les pirates informatiques ont pu voler tous les courriels

Les pirates informatiques qui ont attaqué le ministère de la Justice ont vraisemblablement volé tous les courriels qui se trouvaient dans certaines des 14 boîtes de messagerie hameçonnées les 11 et 12 août derniers, selon un expert qui a analysé les événements.

Pour infiltrer les ordinateurs, les pirates se sont servis du logiciel malveillant (maliciel) Emotet. La version utilisée, apparue cet été, dérobe l’ensemble des messages présents sur un ordinateur.

Quand il frappe une adresse courriel, il ne pardonne pas.

« On doit prendre pour acquis que tous les messages envoyés à ce compte ont été volés », affirme Alexis Dorais-Joncas, chef d’équipe en renseignement de sécurité à la firme ESET.

En réponse aux questions de notre Bureau d’enquête le 26 août, le ministère de la Justice avait pourtant assuré qu’« aucune fuite ou perte de données ne se sont produites » (voir la ligne du temps ci-bas).

Quand une victime clique sur un fichier infecté par Emotet (ici, un fonctionnaire du ministère de la Justice), le maliciel vole ses courriels et fait envoyer des messages infectés aux personnes avec qui elle avait échangé.

Fausses réponses

C’est ce qui s’est produit en août : une citoyenne a reçu une fausse réponse à un message qu’elle avait écrit au registre des commissaires à l’assermentation du ministère (voir plus bas). Il était accompagné d’Emotet, camouflé dans un .doc en fichier joint.

Elle a fait parvenir le maliciel à notre Bureau d’enquête. À notre demande, l’équipe d’Alexis Dorais-Joncas chez ESET l’a ensuite testé à l’aide d’ordinateurs isolés.

Une fois lancés, les logiciels se connectent à d’autres serveurs piratés.

ESET avait déjà récupéré des programmes provenant de ces serveurs en août.

« Ils servent à envoyer d’autres maliciels, dont des modules de vol de courriels conçus pour voler tous les messages et les contacts que contient un ordinateur », explique Alexis Dorais-Joncas.

Réaction lente

Il ne s’explique pas pourquoi le ministère de la Justice a mis tant de temps à réaliser la gravité de la situation.

« Assez rapidement, on aurait dû se rendre compte que c’était Emotet », dit le spécialiste des cybermenaces.

Il pense aussi que le ministère aurait dû contacter dès que possible les citoyens ayant échangé avec les 14 boîtes de courriel piratées, puisqu’ils risquent tous de recevoir des maliciels.

Un mois plus tard, le gouvernement refuse toujours de faire le bilan complet du piratage qu’il a subi.

Jeudi, le ministère s’est finalement engagé dans un communiqué à contacter les personnes concernées « dès que possible ».

« Un service de surveillance de leur dossier de crédit leur sera notamment offert gratuitement. »

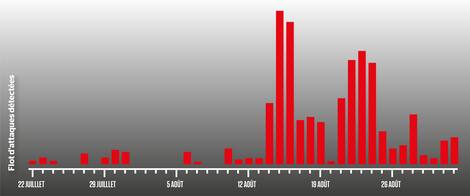

Nombre de détections du maliciel Emotet au Canada

Source: ESET

Les versions changeantes de Justice Québec

Les explications du ministère de la Justice ont beaucoup évolué depuis ses premières réponses.

11-12 AOÛT

Une tentative d’hameçonnage a lieu sur 14 de ses boîtes de courriel.

12-13 AOÛT

Une chercheuse en nouvelles technologies, Yuan Stevens, signale sur Twitter avoir reçu des maliciels Emotet. Ils sont joints à de fausses réponses à des messages qu’elle avait envoyés au registre des commissaires à l’assermentation de la Justice.

13 AOÛT

Le ministre Simon Jolin-Barrette ordonne la fermeture du site du Registre des droits personnels et réels mobiliers (RDPRM). La cause : « une force majeure » survenue la veille, selon la Gazette officielle du Québec.

14 AOÛT

Le ministère annonce la réouverture des sites du RDPRM, du registre des commissaires à l’assermentation et de quatre autres sites qu’administre la Direction générale des registres et de la certification, sans explications. La messagerie électronique reste « indisponible ».

24 AOÛT

Notre Bureau d’enquête envoie ses premières questions au ministère.

26 AOÛT

Justice Québec répond avoir détecté une campagne d’hameçonnage sur 14 boîtes de courriel.

« Le ministère a immédiatement pris les actions nécessaires pour neutraliser la menace », écrit le porte-parole Paul-Jean Charest. Selon son courriel, « aucune fuite ou perte de données ne se sont produites ».

31 AOÛT

Le ministère affirme maintenant qu’il « poursuit ses analyses ».

10 SEPTEMBRE

Notre Bureau d’enquête transmet au ministère les résultats de tests sur les maliciels.

« L'évolution de nos analyses a confirmé que certains courriels contenus dans les boîtes des 14 postes de travail impliqués sont susceptibles d'avoir été compromis », admet ensuite le porte-parole.

Il ajoute qu’une plainte a été déposée à la Sûreté du Québec.