La face cachée de la brèche de sécurité chez Microsoft

21 septembre 2023

Chronique

La face cachée de la brèche de sécurité chez Microsoft

Par: RENÉ-SYLVAIN BÉDARD

Chroniqueur, CScience

Depuis le début du mois de juin, plusieurs articles rapportent qu’une attaque sophistiquée aurait atteint sa cible en l’infrastructure infonuagique de Microsoft. Selon les diverses sources, un groupe de cybercriminels nommé Storm-0558 et basé en Chine aurait eu accès aux boîtes aux lettres de certains fonctionnaires du gouvernement américain.

Déjà, c’est assez sensationnaliste… mais ce n’est qu’une partie de l’histoire. Je vais donc tenter de vulgariser le modèle de sécurité de Microsoft, et vous verrez rapidement que ce n’est ni tout noir, ni tout blanc. Il y a des nuances…

D’ABORD, UN PEU DE TERMINOLOGIE !

Menace Persistente Avancée (ou Advanced Persistent Threat, APT): c’est un terme utilisé pour décrire un type de cyberattaque sophistiqué. Imaginez-le comme un cambrioleur très intelligent et déterminé, qui essaie d’entrer dans votre maison. Au lieu de simplement essayer de casser une fenêtre ou de forcer une porte, ce cambrioleur est si patient et si ingénieux qu’il peut passer des mois, voire des années à étudier votre maison, à apprendre vos routines et à trouver le moment parfait pour entrer sans être détecté. Une fois à l’intérieur, il peut rester caché, écouter vos conversations, lire vos documents personnels, etc.

Collecte des identifiants (credential harvesting) : la collecte des identifiants, ou « Credential Harvesting » en anglais, c’est un peu comme un voleur qui essaie de copier votre clé de maison sans que vous le sachiez. Dans le monde numérique, vos « clés » sont vos identifiants – votre nom d’utilisateur et votre mot de passe.

Imaginez que vous alliez voir une fausse agence de sécurité qui prétend être la vraie. Vous lui donnez votre clé pour qu’elle puisse en faire une copie, la pensant digne de confiance. Mais en réalité, les gens de cette agence sont des voleurs. Une fois qu’ils ont votre clé, ils peuvent entrer chez vous à tout moment, sans éveiller de soupçons.

C’est exactement ce que font les pirates informatiques lors de la collecte des identifiants. Ils créent des sites Web ou de faux courriels, mais convaincants, vous incitant à entrer vos identifiants. Une fois que vous le faites, ils ont alors accès à vos comptes et à toutes les informations qui s’y trouvent

Jeton d’authentification : Un jeton d’authentification peut s’apparenter à un tampon d’entrée pour un concert ou un festival. Lorsque vous arrivez à l’événement, vous présentez votre billet, et on vous donne un bracelet ou un tampon qui prouve que vous avez le droit d’être là. Pour le reste de l’événement, tant que vous montrez votre bracelet ou votre tampon, vous pouvez entrer et sortir à votre guise sans avoir à montrer à nouveau votre billet.

Dans le monde numérique, un jeton d’authentification fonctionne de manière similaire. Lorsque vous vous connectez à un site Web ou à une application avec votre nom d’utilisateur et votre mot de passe, le système vous donne un « jeton » numérique. Pour le reste de votre session, ce jeton prouve que vous êtes bien qui vous prétendez être, ce qui vous permet d’accéder à différents aspects du service sans avoir à entrer à nouveau vos identifiants. Cela rend les choses plus pratiques et plus sûres pour vous.

Empoisonnement/falsification du jeton (token poisoning/forgery) : il s’agit plus simplement d’une fraude. C’est un peu comme si quelqu’un modifiait votre tampon d’entrée lors d’un événement pour vous donner accès à des zones que vous ne devriez pas voir. Par exemple, quelqu’un pourrait modifier un tampon d’entrée standard pour qu’il ressemble à un tampon VIP, donnant à cette personne un accès illégitime aux coulisses de l’événement.

Dans le monde numérique, « empoisonnement de jeton » se réfère à une technique où un attaquant modifie un jeton d’authentification de manière malveillante. Cela pourrait permettre à l’attaquant d’obtenir un accès non autorisé à certaines parties d’un système ou d’un réseau, ou de se faire passer pour un autre utilisateur. C’est une forme d’attaque très sophistiquée qui nécessite une bonne compréhension des systèmes d’authentification et de sécurité pour être réalisée.

Clé de signature MSA : C’est une clé spéciale qui vous donne accès à un certain type de serrure dans une grande entreprise. Imaginons que dans cette entreprise, il y a un système de serrures qui ne peut être ouvert que par des clés MSA. Si vous avez une telle clé, vous pouvez ouvrir toutes ces serrures spécifiques.

Dans le monde de la cybersécurité, une clé MSA fait référence à une clé de sécurité spéciale utilisée dans l’environnement Microsoft pour accéder à certains services ou données. MSA signifie Microsoft Account, donc une clé MSA serait une sorte de clé d’accès pour votre compte Microsoft, donnant accès à divers services ou fonctionnalités associés à ce compte.

Il est important de garder ces clés en sécurité, car si elles tombent entre de mauvaises mains, elles pourraient donner à quelqu’un d’autre un accès non autorisé à vos données ou services.

L’ATTAQUE EXPLIQUÉE À HAUT NIVEAU

Le 16 juin 2023, basée sur des informations rapportées par un client, l’équipe de cybersécurité de Microsoft a débuté une enquête en profondeur sur des activités anormales au niveau du courriel. Durant les semaines qui ont suivies, l’enquête révèle qu’à partir du 15 mai, le groupe de cybercriminels Storm-0558 a obtenu de façon illégale l’accès à un nombre restreint de boîtes aux lettres, de clients fédéraux américain et, du même coup, aux comptes qui leur étaient liés.

La méthode utilisée a consisté à produire et utiliser des jetons d’accès falsifiés, que les cybercriminels auraient générés en obtenant une clé MSA compromise, qui servait à signer les données de ces clients.

En d’autres mots, les cybercriminels ont obtenu la copie d’une clé maître pour quelques organisations ciblées, dans le cas présent, des ministères américains, et s’en sont servis pour créer des faux jetons d’accès. À la suite de ces activités, ils se sont servis de ces jetons pour accéder aux boîtes aux lettres. Il est important de noter que pour avoir accès à ce niveau de profondeur d’authentification, nous sommes en position de penser que cette attaque dure depuis des mois, voire des années pendant lesquelles ont été surveillés ces ministères en particulier. Car il s’agit, bien sûr, d’une menace persistante et avancée.

Microsoft a complété son enquête en invalidant lesdits clés et jetons, et en mettant en place des automatismes de surveillance supplémentaires.

LE MODÈLE DE SÉCURITÉ DE MICROSOFT EXPLIQUÉ

Donc lorsqu’on analyse l’attaque à haut niveau, sans nécessairement s’informer quant au modèle de sécurité, il est facile de se dire, « Ah! C’est de la faute de Microsoft! »… Mais sachez que la ligne de responsabilité n’est pas aussi claire qu’elle en a l’air.

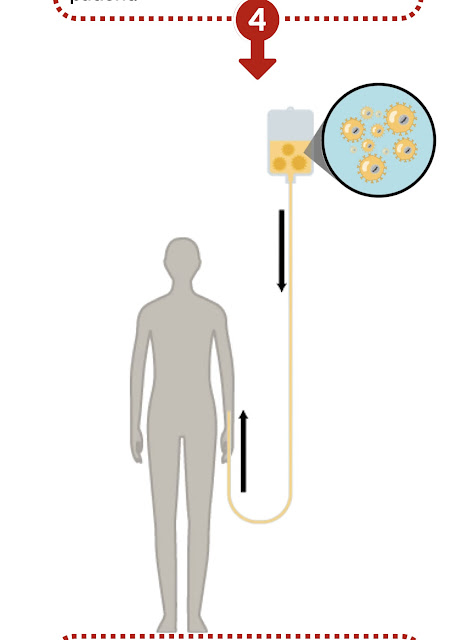

Figure 1: Traduite de l’original de Microsoft, par Indominus

Comme vous le voyez, la responsabilité de la sécurité des données dans le nuage de Microsoft est délimitée et surtout, partagée.

Chaque type de service à son niveau de responsabilité. Nous voyons ici clairement que Microsoft est totalement responsable de la sécurité de ces centres de données, réseaux et serveurs physiques, mais que cette responsabilité est graduellement transférée vers le client au fur et à mesure que ce dernier prend le contrôle de l’environnement.

C’est pourquoi les données, les appareils et les identifiants des clients sont de la responsabilité entière de ce dernier. Ils ne sont pas gérés par Microsoft, alors comment peut-il en être responsable?

UN AUTRE MYTHE PERSISTANT…

J’ai entendu nombre de clients me dire, « Nous allons migrer le tout dans le nuage de Microsoft et ils vont gérer ma sécurité!! ». Réponse rapide : Non, ce ne sera pas le cas.

Le seul moyen qu’a Microsoft de se faire accepter comme fournisseur de service global et de n’avoir aucune interférence au niveau des actifs digitaux de la compagnie. C’est d’ailleurs l’un des fers de lance de tout le modèle des nouveaux copilotes (voir mon article précédent). Microsoft insiste et signe : « Vos données vous appartiennent » .

Ces termes de loi sont au contrat d’utilisation de l’infonuagique. Microsoft se présente d’ailleurs fréquemment devant la cour supérieure américaine pour débattre du fait que si le gouvernement souhaite avoir accès aux données d’une compagnie, il doit la demander à cette dernière.

VOTRE NIVEAU DE RESPONSABILITÉ VIENT DONC D’AUGMENTER

Vous ne le saviez pas au début de la lecture de cet article, mais vous devez commencer à vous en douter.. La responsabilité de votre entreprise envers ces données qui sont hébergées dans Microsoft 365 vient d’augmenter dramatiquement.

Et vous croyiez que la configuration par défaut suffisait? Encore une fois, j’ai des petites nouvelles pour vous… La configuration par défaut n’est pas là pour vous offrir le plus haut niveau de sécurité ou même le plus haut niveau de filtrage des pourriels. Pourquoi? Le concept est pourtant fort simple : la compatibilité.

Si vous offrez au grand public un système aussi complexe que Microsoft 365, et que vous souhaitez que chaque entreprise puisse l’utiliser, vous ne pouvez pas vous permettre de le rendre inaccessible, ou même compliqué à utiliser. Il faut que ça fonctionne, tout simplement.

Alors que si nous mettons en place la quarantaine proactive, les filtres d’accès et les accès conditionnels pour une PME qui n’a pas de service TI ou d’expert en cybersécurité, tout cela ne tournera pas aussi rondement.

L’implication devient que ces PME doivent en être conscientes et surtout, doivent avoir accès à des experts pour sécuriser et opérer le tout. Dans le cas où vous vous demandez si vous êtes sécuritaire, n’hésitez pas à nous le demander, nous offrons aux lecteurs de CScience une consultation gratuite de 30 minutes pour évaluer votre cybersécurité. Profitez-en, c’est gratuit!

CE QUE MICROSOFT A MIS EN PLACE POUR PALLIER CE TYPE D’ATTAQUE

Comme vous vous en doutez, Microsoft a commencé par rendre désuètes les clés, jetons et clé MSA liés à cette attaque. Ils ont ajouté de nombreux algorithmes en arrière-plan pour détecter toutes les anomalies possibles entre les comptes MSA, les jetons et les identifiants qui les inities.

De plus, de nombreuses pages d’explications ont été mises à disposition des cyber-défenseurs pour assurer qu’une attaque de ce genre serait rapidement identifiée et stoppée dès sa détection.

QUELQUES PRATIQUES À METTRE EN PLACE

Outre les pratiques de sécurité et d’hygiène numérique de base, comme l’authentification multifacteurs (MFA) et vous assurez d’utiliser des mots de passes complexes, je vous recommande fortement de sécuriser vos appareils.

Ces derniers sont les principaux conduits à travers lesquels ces attaques prennent racine. Le tout débute par un courriel ou un site contentant du code malveillant. Un appareil qui n’est pas protégé, mais surtout surveillé, par une équipe de cybersécurité bien équipée, est une invitation à la catastrophe.

Les appareils sont les conduits à travers lesquels les données sont extraites, mais également les portes par lesquelles les cybercriminels se donnent des accès.

PROTÉGEZ-LES!

Ce genre de brèche était, je crois, évitable.

Pour qu’une menace de ce type devienne permanente, cela implique que personne n’ait vu l’intrus s’introduire dans vos systèmes. Ceci implique que soit a) certains systèmes sensibles ne sont pas audités, que ces journaux d’audits ne soient pas vérifiés, étudiés. Mais surtout, qu’il n’y ai pas d’humain derrière les consoles qui analyse, en temps réel, les erreurs, activités anormales et tentatives d’attaques.

La corrélation de données de cybersécurité sert exactement à cela, de prendre des événements qui semblent anodins et déconnectés et de refaire le chemin de ces attaques pour en découvrir le vrai motif.

Je comprends que pour des PME, cela peut être complexe, et couteux, mais pour le gouvernement américain, ceci devrait être un service essentiel.

J’aimerais vous lire, selon vous, à la lecture de ce qui précède, qui croyez-vous était responsable? Qui aurait dû mieux sécuriser les accès?

Nota: Storm-0558 reste très mystérieux. Dans son rapport, Microsoft indique seulement qu’il s’agit d’un « groupe étatique basé en Chine. Il se concentre sur l’espionnage, le vol de données et l’accès aux informations d’identification ». Les groupes de hackeurs développent leurs propres outils informatiques, mais laissent aussi des traces. Le groupe serait notamment connu pour « utiliser des logiciels comme Cigril et Bling, pour l’accès aux informations d’identification ».

Fabrice Epelboin, spécialiste des médias sociaux et de la cybersécurité précise que les attaques du type « APT » (menace persistante avancée, NDLR) sont devenues classiques, encore plus pour des entreprises aussi grande que Microsoft. « Comme un château fort, plus vous avez d’espace à défendre, plus vous avez de surfaces d’attaques » formule-t-il.

À bientôt!

REF.: https://www.cscience.ca/chroniques/la-face-cachee-de-la-breche-de-securite-chez-microsoft/?utm_source=facebook&utm_medium=cpc&utm_campaign=2023-09-22+Brèche+de+sécurité+Microsoft&utm_content=2023-09-22+Brèche+de+sécurité+Microsoft_Facebook_Mobile_Feed&utm_term=Non+initiés&fbclid=IwAR2tR6J6ETnQX2Gn7QdS0jlhnXjNfBpnVvLE5-pYhbJcRdnyPi_vVbnl6js_aem_AU7cokM4WHGB2IvW6j56-X0WCQuF22tgdkr1Lv2bZn2FDZvke2ZmdmpBSoQnczd9fGK5OQ9QlvC2TKNZMGMfT3zr