lundi 15 juin 2020

Gare aux mises a jour du numero de cell pour authentification de votre cell Android ou votre compte Google

Bell lance son réseau 5G dans cinq villes canadiennes, dont Montréal

Bell lance son réseau 5G dans cinq villes canadiennes, dont Montréal

Le nouveau service est maintenant disponible aussi à Toronto, Calgary, Edmonton et Vancouver.

MONTRÉAL — Bell a annoncé jeudi avoir lancé son nouveau réseau sans fil 5G à haute vitesse dans cinq villes canadiennes.

Le géant des télécommunications a indiqué que le nouveau service était maintenant disponible pour ses clients de Montréal, de la grande région de Toronto, de Calgary, d’Edmonton et de Vancouver.

Son rival Rogers Communications a lancé son réseau 5G plus tôt cette année au centre-ville de Vancouver, à Toronto, à Ottawa et à Montréal.

Les nouveaux réseaux offriront aux téléphones intelligents compatibles avec le 5G des vitesses de transmission de données plus rapides et de plus courts temps de réponse.

Les entreprises ont promis que les nouveaux réseaux 5G permettraient une large gamme de nouvelles applications, y compris la réalité augmentée et les véhicules autonomes, car un plus grand nombre d’objets seront reliés à internet.

Bell a également annoncé des plans de partenariat pour un centre de recherche 5G à l’Université Western de London, en Ontario, qui comprendra un réseau 5G à l’échelle du campus.

«Alors que le monde entier adopte rapidement la cinquième génération de technologie sans fil, Bell est prête à faire en sorte que les Canadiens demeurent à l’avant-garde de l’innovation et de l’accessibilité en matière de technologies 5G», a affirmé dans un communiqué le chef de la direction de Bell Canada et de sa société mère BCE, Mirko Bibic.

«La crise de la COVID-19 a clairement mis en évidence l’importance cruciale de disposer de réseaux de haute qualité afin de permettre aux consommateurs, aux entreprises et aux gouvernements de rester connectés et informés, et Bell demeure déterminée à bâtir ce qu’il y a de mieux dans le cadre du développement de la prochaine génération de services sans fil.»

dimanche 14 juin 2020

PS5 : ce qu'il faut retenir de la présentation de Sony

PS5 : ce qu'il faut retenir de la présentation de Sony

À l'occasion d'une longue vidéo d'un peu plus d'une heure, Sony a levé le voile sur les premiers jeux à destination de la PS5.

Voici toutes les grosses annonces qui ont été faites par le constructeur japonais.

Un design et deux modèles

En effet, la machine se déclinera en deux modèles différents. Le premier est une PS5 équipée d'un lecteur Blu-Ray 4K et le second ne pourra lire que les jeux dématérialisés, un peu à la manière de la Xbox One S All Digital. Le prix et la date de sortie n'ont toujours pas été annoncés. Nous savons seulement que la console arrivera en fin d'année.

Une salve de jeux exclusifs

Sony a débuté sa « conférence » avec la version PlayStation 5 de Grand Theft Auto V prévue pour 2021. Hélas, Rockstar n'a pas souhaité dévoiler des visuels de cette nouvelle mouture. Ensuite, Sony a enchaîné avec plusieurs exclusivités plus ou moins prévisibles.

Le studio Insomniac Games a donc pris la parole avec un trailer de Spider-Man Miles Morales qui débarquera en toute fin d'année 2020. Gran Turismo 7 s'est également invité à la fête avec une grosse bande-annonce puis un extrait de gameplay. Enfin, pour terminer avec ce trio exclusif, nous retrouvons Ratchet & Clank: Rift Apart qui verra nos deux héros voyager entre les dimensions.

Parmi les autres exclusivités qui se sont illustrées, nous pouvons également citer Godfall (qui sortira aussi sur PC), Sackboy A Big Adventure ou encore le remake de Demon's Souls par Bluepoint Games. Bethesda Softworks s'est aussi exprimé avec des trailers pour Ghostwire Tokyo et Deathloop (Arkane Studios). Ces deux derniers seront des exclusivités temporaires du côté des consoles pour la PS5 et sortiront aussi sur PC. Par ailleurs, Astro's Playroom sera pré-installé sur toutes les PS5. Il permettra de découvrir les fonctionnalités de la manette DualSense. Enfin, Horizon Forbidden West, soit la suite de Zero Dawn, a eu droit à un somptueux trailer en fin de conférence.

Des présentations variées

Sony a également accordé beaucoup de temps d'antenne aux productions indépendantes. Difficile de toutes les citer mais cette liste comprend des jeux prometteurs comme Stray (2021), Returnal, Destruction All Stars, Kena: Bridge of Spirits, Goodbye Volcano High (2021), Oddworld Soulstorm, Solar Hash (2021), Little Devil Inside et Bugsnax (fin 2020).

Enfin, quelques grosses productions ont également illuminé cette vidéo. Nous pouvons par exemple évoquer Project Athia (sur PS5 et PC) de Square Enix, Hitman III de IO Interactive, Pragmata de Capcom ou NBA 2K21. Terminons aussi sur l'annonce du très attendu Resident Evil VIIIage qui débarquera en 2021. Capcom donnera de nouvelles informations sur le jeu en août. Nous savons déjà que cet opus n'aura aucun temps de chargement.

jeudi 4 juin 2020

eBay scanne les ports des ordinateurs des visiteurs à la recherche de programmes d'accès à distance

eBay scanne les ports des ordinateurs des visiteurs à la recherche de programmes d'accès à distance;

Lorsqu'ils accèdent à son site Web

Le , par Stan AdkensCela se produit lorsque les visiteurs entrent sur la page ebay.com. À cet instant, un script est exécuté qui effectue une analyse du port local des ordinateurs du visiteur. Il vise à détecter les applications d'assistance et d'accès à distance. Beaucoup de ces ports qu'il scanne sont liés à des outils d'accès à distance comme le bureau à distance de Windows, VNC, TeamViewer, Ammy Admin et autres. Au total, il effectue un balayage de 14 ports différents lorsqu'un utilisateur se connecte au site Web.

Jack Rhysider de DarkNetDiaries est l’un de ceux qui ont partagé l’histoire pour la première. « Le site Web scanne le port de mon ordinateur portable, contourne mon pare-feu et le fait depuis/vers le navigateur. Il a examiné 14 ports », a-t-il écrit dans un tweet. Ce scan est effectué par un script check.js sur eBay.com qui tente de se connecter aux 14 ports.

Le développeur de logiciel Dan Nemec a confirmé la nouvelle sur son blog le dimanche dernier après avoir fait des vérifications. Il a également confirmé le script utilisé par eBay pour tenter de détecter les activités frauduleuses sur sa plateforme à partir des ordinateurs qui s’y connectent.

« Il s'agit d'une technique ingénieuse, voire insidieuse, qui permet aux potentiels scanners de port de se glisser directement dans un réseau interne et de le scanner en utilisant le JavaScript dans le contexte du navigateur », a écrit Nemec. « Soit dit en passant, c'est quelque chose qu'une extension de navigateur pourrait bloquer, mais la société qui se cache derrière le scanner de ports utilise des techniques pour empêcher le blocage généralisé de ses trackers », a-t-il ajouté.

Les 14 ports différents qui sont scannés, ainsi que les programmes associés et la chaîne de référence eBay, sont énumérés dans le tableau ci-dessous :

Comme nous le voyons, les chercheurs en sécurité qui ont fait des analyses n'ont pas trouvé la véritable cible du port 63333. Le script effectue ces analyses en utilisant des WebSockets pour se connecter à 127.0.0.1, qui est l'ordinateur local, sur le port spécifié. Les chercheurs indiquent également que le scan du port se produit sous Windows, mais pas lorsque l'on navigue depuis Linux. Il en est ainsi puisque tous les programmes analysés sont tous des outils d'accès à distance de Windows.

Détecter des achats frauduleux

En théorie, ce genre de balayage pourrait être utilisé pour la diffusion de publicités, la prise d'empreintes digitales ou la protection contre la fraude. Mais comme l’analyse de port ne cherche que les programmes d'accès ou d’assistance à distance de Windows, il est très probablement fait pour vérifier les ordinateurs compromis utilisés pour faire des achats frauduleux sur eBay.

Ce n'est pas la première fois qu'une telle chose se produit. En d'autres occasions en 2016, les chercheurs ont détecté des équipements d'utilisateurs qui ont été frauduleusement contrôlés par TeamViewer et qui ont été utilisés pour acheter sur eBay. Comme de nombreux utilisateurs d'eBay utilisent des cookies pour se connecter automatiquement au site Web, les attaquants ont pu contrôler l'ordinateur à distance et accéder à eBay pour effectuer des achats.

À l’époque, des attaquants avaient pris le contrôle des ordinateurs via TeamViewer et ont ensuite utilisé le compte PayPal des victimes pour voler de l'argent ou faire des achats en ligne. Pour aggraver les choses, certaines de ces victimes avaient affirmé que ces attaques se sont produites alors même qu'elles utilisaient une authentification à doubles facteurs, ce qui devrait pouvoir prévenir ce type d'attaques.

Une personne a créé un tableur pour garder trace de toutes les attaques signalées, avec les commentaires des victimes. Selon les commentaires, plusieurs des attaques faisaient référence à eBay. De nombreuses personnes avaient pensé que Teamviewer avait été piraté, mais la société était catégorique sur le fait qu'elle n'a pas été compromise de quelque façon que ce soit.

Dan Nemec a fait un lien entre le script d’eBay et un produit de détection des fraudes appelé ThreatMetrix qui appartient à LexisNexis. Dans le cadre de la description de ThreatMetrix, il a expliqué la manière dont le produit détecte et protège les sites contre les chevaux de Troie d'accès à distance (RAT).

« La protection contre les logiciels malveillants aide les entreprises à réduire les risques en étant protégées contre le Man-In-The-Browser (MITB), le cheval de Troie d'accès à distance (RAT), les attaques de bots à haute vitesse/fréquence, les attaques lentes et à faible vitesse imitant le comportement légitime des clients, les logiciels de rançon, les tentatives d'enregistrement de clés, etc. », d’après la page Web du produit ThreatMetrix.

Bien que l'objectif d'eBay soit de prévenir les achats frauduleux, comme nous le voyons, il s'agit toujours d'une intrusion pour les utilisateurs. C'est un problème que beaucoup peuvent considérer comme une perte de vie privée, et ne souhaiteraient pas voir se produire lorsqu'ils visitent un site Web.

Selon une étude menée un peu plus tôt cette année par le fournisseur de sécurité informatique Positive Technologies, 97 % des entreprises participantes présentent des signes d'activité suspecte dans leur trafic réseau et 81 % des entreprises de l'échantillon exhibent des activités malveillantes. Parmi les activités de réseau suspectes révélées dans la recherche, il y a la dissimulation de trafic, le tunnelage VPN, les connexions au réseau anonyme Tor et le proxy réseau. Quelque 67 % des entreprises autorisent l'utilisation de logiciels d'accès à distance, tels que RAdmin, TeamViewer et Ammyy Admin, qui peuvent également être compromis par des attaquants pour se déplacer sur le réseau tout en restant non détectés par les outils de sécurité, indique le rapport.

Selon Nemec, eBay n’est pas le seul à utiliser ce type de contrôles de sécurité pour s’assurer que l’ordinateur de la cible n’est pas utilisé à des fins malveillantes. Cette position est soutenue par un commentateur : « Le check.cs est utilisé conjointement avec snare.js, et eBay n'est pas le seul à l'utiliser. Je sais pertinemment que l'application Virtual Numbers de la Citi Bank l'utilise. Il semblerait que de nombreux (la plupart ?) sites de jeu et de commerce l'utilisent également », a-t-il écrit. « Où cela va-t-il finir ? Chaque commerçant pourrait s'en servir comme justification », a ajouté un autre commentateur. Qu’en pensez-vous ?

Sources. : Twitter, Dan Nemec

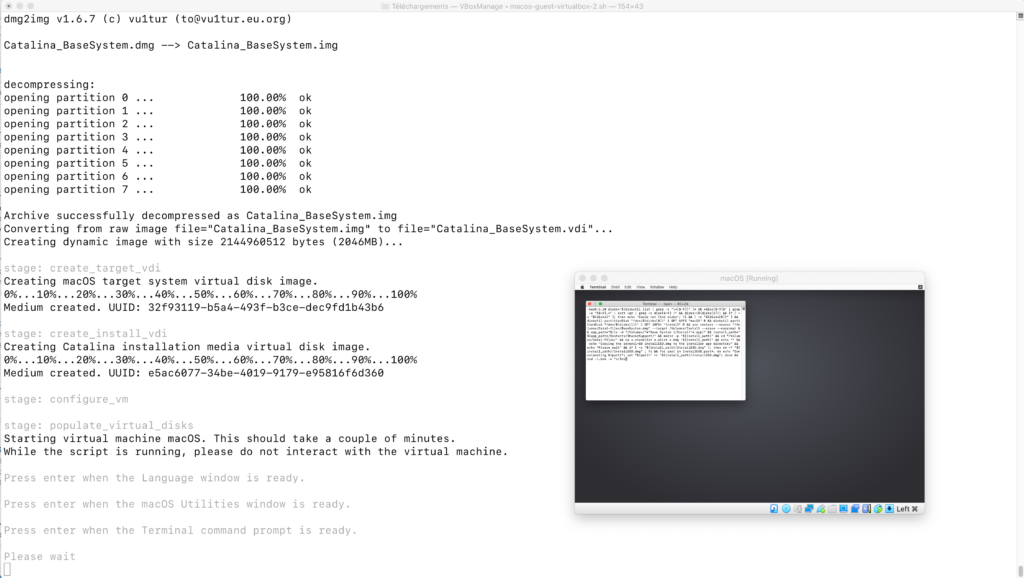

Comment installer une VM macOS sous Linux, Windows ou macOS ?

Comment installer une VM macOS sous Linux, Windows ou macOS ?

Si vous voulez gouter à macOS au travers de Virtualbox, voici une méthode qui permet de le faire très simplement.

Grâce au script bash macOS-Guest-Virtualbox, que vous pouvez lancer depuis n’importe quel terminal Linux/macOS ou sous Windows via Cygwin ou WSL, vous allez pouvoir installer une VM macOS Catalina, Mojave ou High Sierra et la faire tourner directement depuis l’outil de virtualisation VirtualBox.

Pour cela, vous devez avoir sur votre système :

bash≥4.3coreutils≥8.22gzip≥1.5unzip≥v6.0wget≥1.14xxd≥1.7dmg2img≥1.6.5 (sous Cygwin, le script le téléchargera directement)virtualbox≥6.1.6

Installez donc Virtualbox et tous ces paquets avec apt, brew, macPort ou Cygwin puis récupérez le script d’install ici (la dernière version sur le dépôt n’a pas fonctionné chez moi, j’ai du prendre la release du 24 janvier) et lancez-le comme ceci :

./macos-guest-virtualbox.sh

Suivez ensuite les instructions du script et voilà !

Vous aurez une jolie VM macOS à utiliser pour tous vos projets / tests. Par défaut, cette installation aura un stockage de 80 GB dont 20 GB pris par l’OS, mais vous pourrez modifier cela dans les paramètres du script. Vous pourrez aussi y modifier la release que vous voulez (Catalina, Mojave, HighSierra), sans oublier la mémoire RAM, la mémoire GPU et la résolution d’écran à adopter.

# Customize the installation by setting these variables:

vm_name="macOS" # name of the VirtualBox virtual machine

macOS_release_name="Catalina" # install "HighSierra" "Mojave" or "Catalina"

storage_size=80000 # VM disk image size in MB, minimum 22000

cpu_count=2 # VM CPU cores, minimum 2

memory_size=4096 # VM RAM in MB, minimum 2048

gpu_vram=128 # VM video RAM in MB, minimum 34, maximum 128

resolution="1280x800" # VM display resolution

De plus, si vous possédez un ordinateur Apple avec de vrais identifiants originaux, vous pourrez aussi les mettre dans le fichier de config pour bénéficier en plus des services iCloud, iMessage…etc. Les commandes permettant de récupérer tous ces identifiants sont inscrites ici :

# The following commented commands, when run on a genuine Mac,

# may provide the values for NVRAM and other parameters required by iCloud,

# iMessage, and other connected Apple applications.

# Parameters taken from a genuine Mac may result in a "Call customer support"

# message if they do not match the genuine Mac exactly.

# Non-genuine yet genuine-like parameters usually work.

# system_profiler SPHardwareDataType

DmiSystemFamily="MacBook Pro" # Model Name

DmiSystemProduct="MacBookPro11,2" # Model Identifier

DmiSystemSerial="NO_DEVICE_SN" # Serial Number (system)

DmiSystemUuid="CAFECAFE-CAFE-CAFE-CAFE-DECAFFDECAFF" # Hardware UUID

DmiOEMVBoxVer="string:1" # Apple ROM Info

DmiOEMVBoxRev="string:.23456" # Apple ROM Info

DmiBIOSVersion="string:MBP7.89" # Boot ROM Version

# ioreg -l | grep -m 1 board-id

DmiBoardProduct="Mac-3CBD00234E554E41"

# nvram 4D1EDE05-38C7-4A6A-9CC6-4BCCA8B38C14:MLB

DmiBoardSerial="NO_LOGIC_BOARD_SN"

MLB="${DmiBoardSerial}"

# nvram 4D1EDE05-38C7-4A6A-9CC6-4BCCA8B38C14:ROM

ROM='%aa*%bbg%cc%dd'

# ioreg -l -p IODeviceTree | grep "system-id

SYSTEM_UUID="aabbccddeeff00112233445566778899"

# csrutil status

SYSTEM_INTEGRITY_PROTECTION='10' # '10' - enabled, '77' - disabledEn termes de performances, et bien, ça dépendra de votre machine, mais l’auteur du script recommande de lancer ensuite la VM directement depuis QEMU/KVM pour profiter de performances quasi natives.

Faites-en bon usage !